Cuando un joven líder se inicia en la dirección de un grupo de trabajo se le abren un abanico de retos para alinear los recursos con los que va a contar para su gestion: Procesos, Tecnología y Personas.

¿Cómo asegurar que los procesos que ha heredado, o que va a implementar, cumplan con el propósito para lo cual fueron diseñados?

¿Cómo prepararse para la primera Auditoría, sea esta externa o interna, de los procesos que forman parte de tu responsabilidad?

Raras veces se nos enseña en las casas de estudio cómo prepararnos para una auditoría, y suele ser desafiante cuando se nos anuncia que vamos a ser auditados, esto es especialmente cierto para los profesionales en Tecnologías de Información.

Hoy vamos a compartir algunos consejos para esos jóvenes líderes que están dando sus primeros pasos en la dirección de equipos de las áreas de Tecnologias de la Información.

Le pedimos ayuda a nuestra amiga y colega Paola Zapata Murillo para que nos diera unos consejos de como prepararnos para recibir la auditoria de los procesos de Tecnologías de la Información.

Les comparto los consejos que Paola nos recomienda:

«Antes de evaluar los procesos de TI de una organización, es importante que tengamos claro dos aspectos que son vitales para emitir un criterio sobre los mismos. Estos aspectos son: Los niveles de riesgo del proceso y los controles que se tienen sobre éste.»

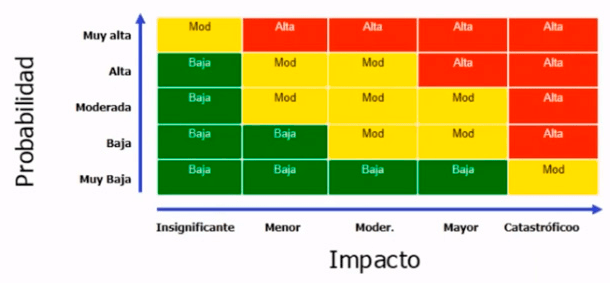

«El nivel riesgo se define a partir de la relación entre la probabilidad de ocurrencia y su impacto (en caso que se materialice el riesgo), a mayor probabilidad de ocurrencia y mayor impacto, el riesgo es más alto. La siguiente matriz nos ilustra cómo se asigna el riesgo a un determinado proceso»

«Una vez identificado el riesgo, nos enfocaremos en los controles: sobre ellos evaluaremos su diseño y su efectividad. El diseño se refiere a la forma en que está estructurado el control para garantizar que se cumple con el objetivo.»

«Luego de confirmar que el diseño es el adecuado, validaremos la efectividad, para lo cual se realizan pruebas cuyo resultado nos indicará si el control es o no suficiente. Esta valoración incluso nos permitirá determinar el nivel de madurez de los controles.

Teniendo claro que nuestra revisión debe basarse en los riesgos y controles, listaremos algunos procesos que de acuerdo a las auditorías de Controles Generales de TI son los mínimos a evaluar, pero a la vez los más relevantes:

- Marco organizativo: Nos define la administración general de un departamento de TI a partir de:

- Políticas y procedimientos de todas las tareas de TI.

- Segregación de Funciones y estructura organizacional (documentada y publicada).

- Control del cumplimiento regulatorio.

- Operación de los sistemas: Controles sobre la operatividad de las aplicaciones e infraestructura; de los más relevantes podríamos mencionar:

- Inventario de Hardware (incluyendo el “Software Currency”) y portafolio de aplicaciones.

- Estándares para el ciclo de vida de los sistemas (diseño, desarrollo, pruebas, implementación y monitoreo).

- Gestión de incidencias.

- Políticas y procedimientos para los servicios prestados por terceros.

- Control de acceso: Controles que nos garantizan la adecuada gestión de acceso a los sistemas y a la infraestructura, tales como:

- Procedimientos para la administración de usuarios.

- Estándares de autenticación.

- Mecanismos para la protección de servidores, redes y comunicaciones.

- Gestión de Cambios: Asegurar que los cambios se aplican bajo un flujo definido y con las autorizaciones pertinentes utilizando una metodología para el desarrollo, mantenimiento y adquisición aplicaciones que defina:

- Etapas del proceso.

- Roles y responsabilidades.

- Herramientas utilizadas durante el proceso.

- Documentación a utilizar para cada etapa (requerimiento, diseño, pruebas unitarias, pruebas de usuario, certificación, aprobaciones, etc.).

- Herramientas para el control de código.

- Procesos de promoción de cambios a los diferentes ambientes (manuales o procesos de integración continua – DEVOPS).

- Pruebas y monitoreo post-implementación.

- Continuidad del Servicio: Garantizar la disponibilidad de los servicios brindados por TI a través de controles como:

- Resguardo de la información.

- Mecanismos de seguridad (antivirus, detección de intrusos, entre otros).

- Planes de continuidad (Plan de recuperación de desastres, cadenas de comunicación, pruebas periódicas, sitios de contingencia).

Estos son algunos de los controles mínimos que sugieren las auditorías generales de TI. Sin embargo, debido a la aceleración digital y de automatización de procesos, así como el incremento en los fraudes cibernéticos e incidentes de ingeniería social, cobran una gran relevancia la revisión de temas como:

Data Loss Prevention: Protección de la información confidencial a partir de:

- Clasificación de la información y sus dueños.

- Políticas para el resguardo de la información que consideren los diferentes comportamientos de la misma (data in rest, data in transit, data in motion).

- Mecanismos de detección de fuga de información.

- Establecer mejores prácticas (uso de cifrados, correos seguros, rutas seguras, entrenamiento, entre otros).

Cyber Security: Definición de políticas y estándares que definan el adecuado resguardo de la información (data in rest, data in transit, data in motion) en concordancia con el Framework NIST.

Algunos ejemplos de pruebas de diseño pueden ser las revisiones de:

- Políticas y procedimientos.

- Portafolios de aplicaciones.

- Estándares de desarrollo.

- Metodología de proyectos.

- Aseguramiento del riesgo en los servicios con terceros.

Como ejemplos de pruebas de efectividad podríamos mencionar:

- Análisis de una muestra de proyectos para validar la aplicación de la metodología.

- Revisión de los resultados de las pruebas de los DBR.

- Evaluación de la documentación de una muestra de aplicaciones.

- Revisión de los planes de acción de atención a vulnerabilidades.

- Pruebas de acceso y de autenticación en aplicativos.

- Pruebas de penetración.

Muchas gracias Paola por compartir estos consejos. Compartir el conocimiento es liderazgo que ayuda a dejar un mejor mundo.